Wireshark可以读取以前保存的文件。想读取这些文件,只需选择菜单或工具栏的:“File/ Open”。Wireshark将会

弹出打开文件对话框。详见第 5.2.1 节 “打开捕捉文件对话框”

Open”。Wireshark将会

弹出打开文件对话框。详见第 5.2.1 节 “打开捕捉文件对话框”

![[]](wsug_graphics/Tip.png) | 如果使用拖放功能会更方便 |

|---|---|

要打开文件,只需要从文件管理器拖动你想要打开的文件到你的Wireshark主窗口。但拖放功能不是在所有平台都支持。 |

在你载入新文件时,如果你没有保存当前文件,Wireshark会提示你是否保存,以避免数据丢失。(你可以在首选项禁止提示保存)

除Wireshark原生的格式(libpcap 格式,同样被 tcpdump/Windump和 其他基于libpcap/WinPcap使用)外,Wireshark可以很好地读取许多捕捉文件格式。支持的格式列表见第 5.2.2 节 “输入文件格式”

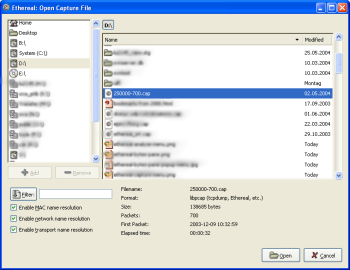

打开文件对话框可以用来查找先前保存的文件。表 5.1 “特定环境下的打开文件对话框”显示了一些Wireshark打开文件对话框的例子。

![[]](wsug_graphics/Note.png) | 对话框的显示方式取决于你的操作系统 |

|---|---|

对话框的显示方式取决于操作系统,以及GTK+工具集的版本。但不管怎么说,基本功能都是一样的。 |

常见对话框行为:

选择文件和目录

点击Open/OK按钮,选择你需要的文件并打开它

点击Cancle按钮返回Wireshark主窗口而不载入任何文件。

Wireshark对话框标准操作扩展

如果选中文件,可以查看文件预览信息(例如文件大小,包个数。。。)

通过"filter:"按钮、显示字段指定显示过滤器。过滤器将会在打开文件后应用。在输入过滤字符时会进行语法检查。如果输入正确背景色为绿色,如果错误或输入未结束,背景色为绿色。点击filter按钮会打开过滤对话框,用于辅助输入显示过滤表达式。(详见第 6.3 节 “浏览时过滤包”)

XXXX-we need a better description of these read filters(貌似说这一段需要更多的做介绍)

通过点击复选框指定那些地址解析会被执行。详见第 7.6 节 “名称解析”

![[]](wsug_graphics/Tip.png)

在大文件中节约大量时间 你可以在打开文件后修改显示过滤器,和名称解析设置。但在一些巨大的文件中进行这些操作将会占用大量的时间。在这种情况下建议在打开文件之前就进行相关过滤,解析设置。

表 5.1. 特定环境下的打开文件对话框

| Microsoft Windows(GTK2

installed) 此对话框一般都带有一些wireshark扩展 此对话框的说明:

| |

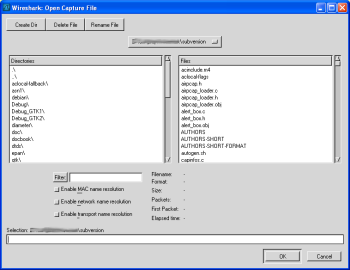

| Unix/Linux:GTK version >=

2.4 这是在Gimp/GNOME桌面环境下的打开文件对话框 对此对话框的说明。

| |

| Unix/Linux: GTK version < 2.4 / Microsoft

Windows (GTK1 installed) gimp/gnome桌面环境,或windows gtk1下的的。 该对话框说明

| |

[a] 我测试了一下,无论什么文件,Wireshark都会去尝试打开,更遑论错误检查 | |

可以打开的捕捉文件格式列表:

libpcap, tcpdump and various other tools using tcpdump's capture format

Sun snoop and atmsnoop

Shomiti/Finisar Surveyor captures

Novell LANalyzer captures

Microsoft Network Monitor captures

AIX's iptrace captures

Cinco Networks NetXray captures

Network Associates Windows-based Sniffer and Sniffer Pro captures

Network General/Network Associates DOS-based Sniffer (compressed or uncompressed) captures

AG Group/WildPackets EtherPeek/TokenPeek/AiroPeek/EtherHelp/PacketGrabber captures

RADCOM's WAN/LAN Analyzer captures

Network Instruments Observer version 9 captures

Lucent/Ascend router debug output

HP-UX's nettl

Toshiba's ISDN routers dump output

ISDN4BSD i4btrace utility

traces from the EyeSDN USB S0

IPLog format from the Cisco Secure Intrusion Detection System

pppd logs (pppdump format)

the output from VMS's TCPIPtrace/TCPtrace/UCX$TRACE utilities

the text output from the DBS Etherwatch VMS utility

Visual Networks' Visual UpTime traffic capture

the output from CoSine L2 debug

the output from Accellent's 5Views LAN agents

Endace Measurement Systems' ERF format captures

Linux Bluez Bluetooth stack hcidump -w traces

Catapult DCT2000 .out files

![[]](wsug_graphics/Note.png) | 不正确的包类型可能无法会导致打开错误。 |

|---|---|

某些类型的捕捉包可能无法读取。以太网环境下捕捉的大部分类型格式一般都等打开。但有些包类型(如令牌环环包),不是所有的格式都被wireshark支持。 |